这回的泄密事件越闹越大了,如果说CSDN的600万密码还是一个偏向程序员的社区,那么天涯的4000万密码泄露对普通人影响就大得多了。也许你目前还可以庆幸,你的密码没有泄露,但你马上就要担心了,用过qq吧?如果qq密码也能下载了呢?如果有人放出 qq8000万.rar 甚至 qq2亿.rar 的下载地址你是不是傻眼了?

12/27*注:网上流传腾讯泄露的用户密码是3亿,下载文件是 tencen_qq (3E数据库).rar 4.38GB 解压后是SJK800.MDB ,但没有下载地址。 看到这里反而安心了,这个多半是假的,这个4.38GB的文件大小像是某个iso改的文件名。退一万步,即使是真的,一个压缩后都有4.38G大的mdb文件全中国也没几台个人电脑能打开:)

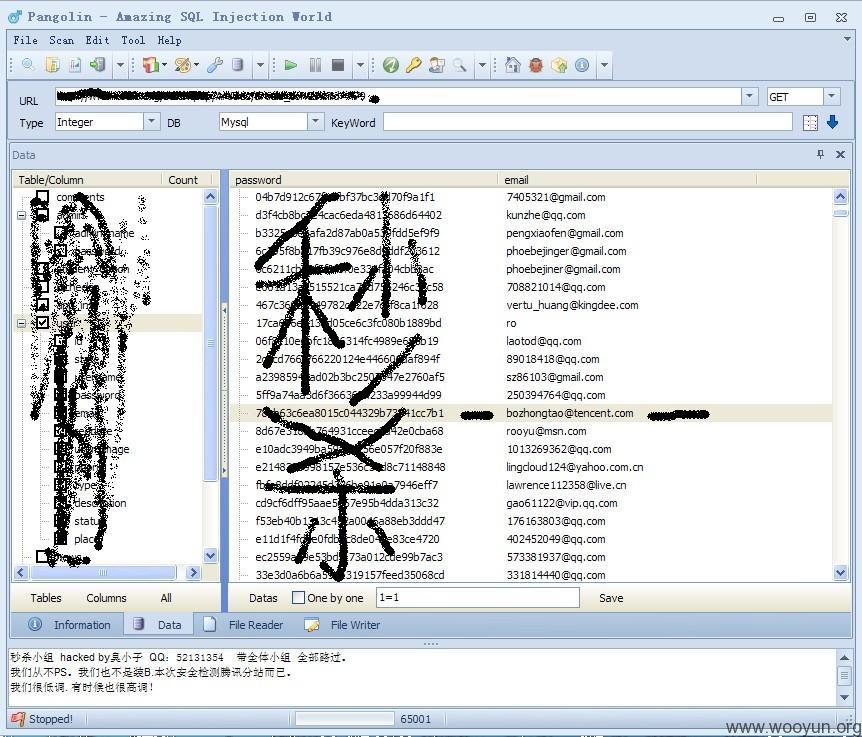

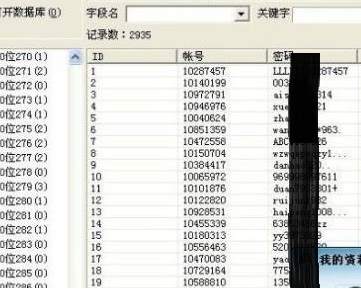

追溯这回的密码门事件,似乎最开始是2011年12月5日,一个自称 秒杀小组 臭小子 的用户在wooyun上发了一个“中国各大站点数据库暴光(腾讯的也有) ”的漏洞。 现在还可以看到连接,http://www.wooyun.org/bugs/wooyun-2010-03523 据称是入侵了腾讯数据库,并放出了图

大家可以看到,他拿到了用户加密后的密码和用户信息。这种一长串的字符串其实就是经过处理的密码。比如

密码123456 经过md5一次哈西处理后就是 e10adc3949ba59abbe56e057f20f883e。拿到这种处理后的字符离拿到你的真实密码就只有时间问题了。如果你的密码不够强,随着计算机的发展,原始的暴力穷举破解也变得有可能。而这回密码门事件泄露出的近1亿密码正好成为一个字典库,用来破解密码更快了。

现在有的网站也宣称能在线破解密码,也有软件可以破,比如PasswordsPro ,不管你是md5,还是第一次加密后,结果转换成小写,对结果再加密一次md5(md5($pass)) 或是在密码后附加一个字符串再加密md5($pass.$salt) 等等理论上都可以解出来。当然,需要的是时间。

我也看到了有放出来的据说泄露的qq密码,不过量不多。不过如第一个图所示,有人已经拿到处理后密码了,也许过不了多久qq用户的密码就会大规模泄露了。如果是真,那就可能牵涉到上亿人了。想象一下某一天,你在下载qq8000万.rar 甚至 qq2亿.rar 的时候会是什么心情,你绝对高兴不起来,因为里面很可能就由你自己。

一个网友的留言我觉得很好 “库这个东西就像内裤,你可以有,但不必在大庭广众之下证明你有。”

我想下载这个软件

今天的消息是几个中文版的 ssh 客户端发送信息给某个服务器,我都忘了用过没。。。

另外,你的网站好像上墙了。。。

我是翻过来看的

godaddy的win主机应该没事,希望吧。不过最近确实很抽风啊,时断时续的,我前几天很长一段时间都不能访问,现在貌似又行了。

今天还是翻过来的,过几天应该差不多了,我用的linux主机倒是可以访问

在外面就是这点不好,全国各地总有的地方又是访问不了。博主的站很不错啊,搞个友链吧,我给你加上了。

还凑合吧,内容太杂,人又懒。

己添加!

用salt的方案就是假设密码和salt会一起泄漏的。但如果salt是随机的,上T的表远远不够。甚至上P的表都不够。

比如我在原来的密码后增加长度128的随机串(大小写/符号),然后做hash。能够cover这样的串的表,几乎相当于cover所有随机串了。所以salt基本上解决了字典破解这个问题。

当然暴力找碰撞是没有办法的。但是这样破解一个密码的代价都很高。

当然说的salt是对每个用户有单独的salt,同时保存hash和salt的方式。

全站用同一个salt相当于没有。

同意你说的,其实,直接暴力破解也只是个时间和代价的问题。拿到hash值,配合现在很多算好表,破解需要的时间就少了很多。如果salt也是随机了,难度又提高了,不过现在似乎也有这样的表,上T的大小。另外,如果salt也存在数据库里面,能拿到hash应该也能拿到对应的salt吧?当然还有你说的值不值得问题,一个普通人的账号目前看来确实没必要这么搞,不过随着计算机的发展,也许破解的代价就小了。

任何形式的密码都肯定可以暴力破解,都是时间问题。即使不泄漏,直接在线暴力破解显然也只是个时间问题。

泄漏的是hash值,危害就小了很多。

对于没有salt的密码,用泄漏密码作为字典破解,大约会有几分之一的成功率。

对于salt的密码。作为一个普普通通的用户,我觉得黑客大哥们不会愿意花那么多CPU时间(金钱)去破解我的密码的。反过来说,即使泄漏,也几乎不可能做出10万以上的明文。