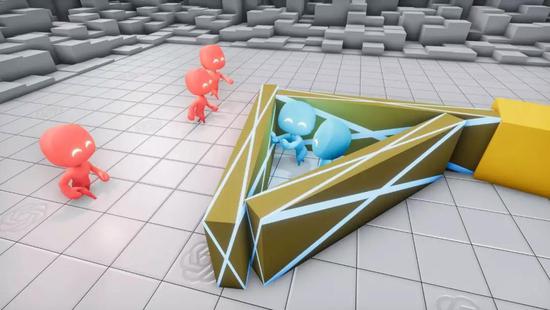

黑客用激光攻击,百米外就能激活语音助手

(原标题:Hackers Can Use Lasers to ‘Speak’ to Your Amazon Echo or Google Home)

网易科技讯11月6日消息,据国外媒体报道,最新研究发现,通过将激光调至精确频率并对准智能语音设备,其可以像用户声音一样激活语音助理并进行交互,从而解锁汽车、打开车库门等等。这种方法的作用距离甚至可以达到一百多米。

以下是翻译内容:

去年春天,网络安全研究员菅原健走进了密歇根大学教授付凯文(Kevin Fu)的实验室。他想炫耀一下自己发现的奇怪戏法。在一个黑色金属盒子中,菅原健将一束高能激光对准了iPad的麦克风,并让付凯文戴上耳机来听iPad麦克风接收到的声音。菅原健以正弦波调谐激光强度,当高能激光以每秒1000次的频率波动时,傅付凯文听到耳机中传出一种独特的高音。iPad的麦克风莫名其妙地把激光转换成了电信号,就像用户口中发出的声音一样。

阅读全文